本月初,“暗网下/AWX”曾报道,两个版本BreachForums论坛的多个明网域名遭执法机构查封。本月中旬,由Indra运营的暗网数据泄露论坛BreachForums遭遇了长期停机,明网网站无法正常访问,暗网网站提示“Onion site not found”。前端仍正常运行,但后端已无响应,基本可以确定其背后的基础设施出现了问题,而非黑客攻击或计划内维护。

虽然BreachForums管理层表示这只是例行维护,但据威胁情报专家猜测,可能有两项协同行动针对该论坛:一是由LAPSUS$与HasanBroker共同宣布的“Operation Lebensraum”联盟,明确以“抹除Indra及其BreachForums论坛”为目标;二是“网络反情报威胁调查联盟”(CCITIC),一家调查网络威胁以协助当局的非营利组织,该组织声称是他们攻击了Indra的BreachForums。

经“暗网下/AWX”长期坚持跟进与持续跟踪报道,可以看到BreachForums数据泄露论坛有着混乱的黑暗历史:多次遭FBI查封(2023–2025年)、大规模数据泄露(2026年1月有32.4万用户信息曝光)、疑似蜜罐的重新启动、多次域名被查封后重新启用新域名……自2022年以来,BreachForums历经多次FBI查封仍存活至今,每次被关停后都会更换顶级域名(.st ➡️ .cx ➡️ .is ➡️ .vc ➡️ .hn ➡️ .as…)。

这次不管是谁的努力,瘫痪了Indra的BreachForums论坛,则为其竞争对手HasanBroker版本的BreachForums论坛铺平了道路,该版本自诩为合法继承者,且正获得越来越多的支持。

“暗网下/AWX”继续追踪分析后基本确认,Indra版本BreachForums的关闭,既非黑客攻击,也非例行维护——而是被强制下线。网络反情报威胁调查联盟(CCITIC)成功关闭了Indra的BreachForums论坛,Indra被迫发布一则告别公告,但该公告目前已经不可见。

Indra的BreachForums论坛在CCITIC的持续努力与施压下关闭

根据CCITIC官网的介绍:

网络反情报威胁调查联盟(Cyber Counter-Intelligence Threat Investigation Consortium)是当今互联互通的数字环境中,抵御不断演变的网络威胁的一座协作堡垒。

本组织汇聚了网络安全专家、研究人员和分析师,共同构建统一的防御网络。依托自主研发的平台和集体智慧,我们在威胁危及关键基础设施之前,便能对其进行识别、分析并予以消除。

CCITIC宣告, BreachForums.as已下线——CCITIC成功将其击溃。其在领英上发文称,该域名breachforums[.]as是这个臭名昭著的网络犯罪论坛在明网上的最新版本,目前无法访问。这不是系统故障,而是被强制下线。

CCITIC表示,他们已成功定位到BreachForums背后的上游服务器,这些服务器均托管于DigitalOcean(ASN 14061)位于法兰克福数据中心的机房。随后,该组织提交了多份滥用报告(由于DigitalOcean要求每个 IP 地址提交一份报告,因此不得不提交了三份完全相同的报告),美国云服务提供商DigitalOcean终止了对这些服务器的服务。

🖥️ 已确认的服务器IP:

🔹 164.90.223.186 — 与 breachforums.as 域名直接关联

🔹 138.68.73.155

🔹 68.183.223.214

CCITIC于2026年3月6日扫描时,确定这些服务器拥有相同的技术指纹:WSGIServer/0.2、CPython/3.12.12、端口 3093、TLS 1.3。

2026年3月12日,CCITIC向DigitalOcean安全运营中心提交了滥用报告后,该托管服务商审查了CCITIC的报告,并对与BreachForums基础设施(breachforums[.]as)相关的账户采取了行动。

Indra发表告别信后选择转移资金退出

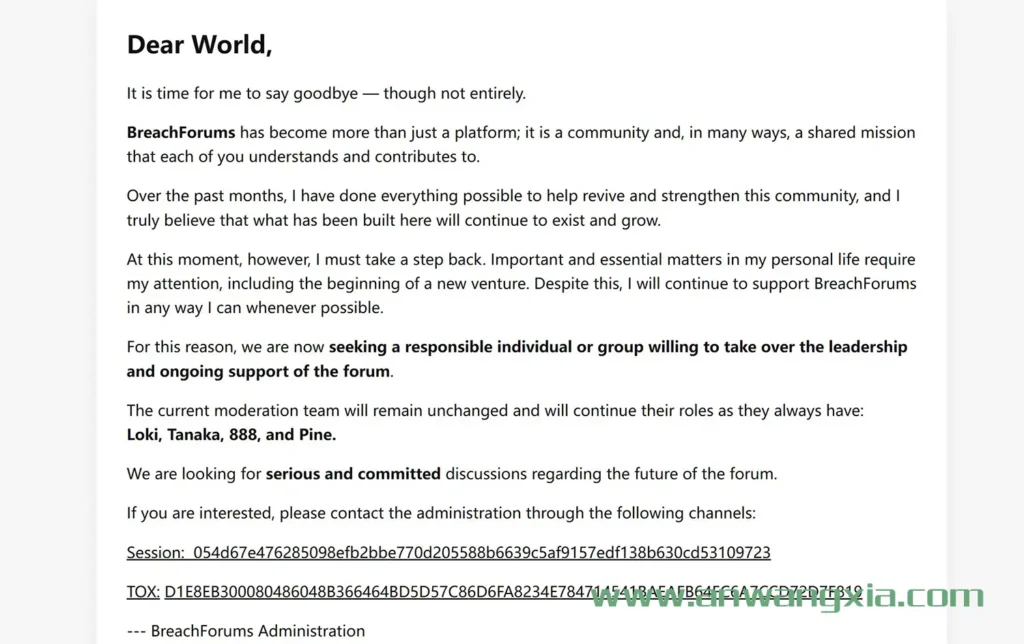

随后,访问Indra的BreachForums论坛,跳转至:https://breachforums[.]as/info/download.php,并显示一封告别公告:

亲爱的世界,

是时候向大家告别了——尽管并非彻底的告别。

BreachForums 早已不仅仅是一个平台;它是一个社区,在许多方面,更是一项你们每个人都理解并为此贡献力量的共同使命。

在过去的几个月里,我竭尽所能帮助这个社区重振旗鼓并日益壮大,我坚信这里所建立的一切将会继续存在并不断发展。

然而,此刻我必须退居二线。我个人生活中一些重要且迫切的事务需要我投入精力,其中包括一项新事业的启动。尽管如此,只要条件允许,我仍会尽我所能继续支持 BreachForums。

因此,我们现正寻找一位负责任的个人或团队,接手论坛的领导工作并提供持续支持。

现任版主团队将保持不变,并继续履行其一贯职责:Loki、Tanaka、888 和 Pine。

我们期待就论坛的未来展开严肃而认真的讨论。

如有兴趣,请通过以下渠道联系管理团队:

Session: 054d67e476285098efb2bbe770d205588b6639c5af9157edf138b630cd53109723

TOX:D1E8EB300080486048B366464BD5D57C86D6FA8234E784714541BAEAFB64FC6A7CCD72D7F819

— BreachForums 管理团队

3月17日,@IntelOpsV3发推表示,Breachforums上的Indra正在进行“退出骗局”,已向BTC地址bc1qrj8va6ffm3ufrzxwrufhkwhffez499wdwsr2df转移了价值4000美元的BTC,该款项随后已被转入HitBTC交易所。

Hasan宣布赢得了胜利

Hasan在自己的BreachForums上宣称取得了胜利,并从Indra已关闭的BreachForums数据库中导入了30万用户。

Indra的BreachForums论坛的旧用户数据已全部导入至 https://breached[.]st。所有用户等级均已继承,所有头衔均已更新,其中“GOD”现更名为“Immortal”,而“VIP”和“MVP”保持不变。

据称他们正在着手导入所有论坛帖子,帖子迁移工作即将完成。